Viirustõrjefirma Sophos raporteeris, et 2008 aasta esimesel poolaastal leidsid firma andmeturbespetsialistid iga päev kuni 16 000 pahatahtlikku internetilehtekülge (mis teeb viis tükki sekundis).

Neid saite kasutavad pahatahtlikud tegelased on kas nende lehekülgede autorid või siis kuritarvitavad võõraid lehekülgi. Näiteks on nakatatud lehel HTML kood, millele on paigaldatud 1×1 piksli suurune element. Lehekülge alla laadides konktateerub brauser serveriga mis jooksutab nakatunud skripte või koode.

Paljud nakatunud veebisaidid on täiesti seaduslikud, kuuludes näiteks mõnele 500-st mõjuvõimsaimast firmast või siis mõnele populaarsele sotsiaalsele võrgustikule nagu www.blogspot.com.

Blogijatele mõeldud internetileheküljed teevad viiruse levitamise lihtsaks, kuna lehe haldaja jääb ananüümseks ning blogi on kerge ja odav valmistada.

Enim pahatahtlikke saite leiti Google’i hallatavast Bloggerist (www.blogspot.com), nentis Sophos. Üksnes see blogisait on koduks kahele protsendile pahavarast, mis ringleb internetis. Blogidesse ei saa riputada ainult pahavaraskripte: kriminaalsed ründajad saavad kommenteerides sisestada ka linke, mis viivad pahatahtlikele lehtedele.

Google ütleb sellepeale, et nad võtavad seda asja väga tõsiselt ja töötavad visalt, et end ja omainternetilehti pahavara eest kaitsta. Kasutades Igasugune pahavara levitamine on Google’i saitide kasutustingimuste räige rikkumine. “Me töötame selle kallal, et meie võrgustikus olevad saidid oleksid pahavarast puhtad. Pahatahtlike lehtede leidmisel me kustutame need” ütles Google.

Seniks aga tasub odavaid laene ja muud kahtlast kraami pakkuvatest blogidest eemal hoida ning jälgida, et ka omaenda blogi kommentaarium püsiks rämpsust puhas.

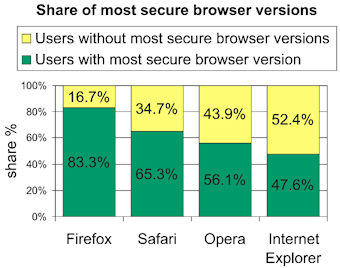

Turvaeksperdid ETH Zurichst, Google’ist ja IBM Internet Security Systemsist

Turvaeksperdid ETH Zurichst, Google’ist ja IBM Internet Security Systemsist

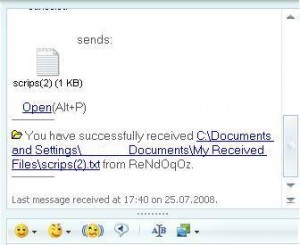

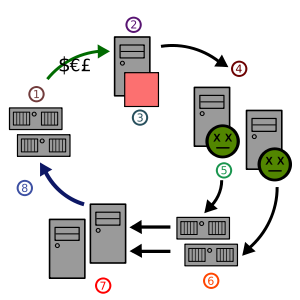

Botnetid on tegutsenud juba pea 10 aastat. Eksperdid on nende pärast ammu muret tundnud, kuid paljud tavakasutajad peavad botnettide probleemi ikka veel kaugeks ja mitte neisse puutuvaks. Selline muretus kestab seni, kuni nende võrguteenuse pakkuja ühendab neid võrgust lahti, nende pangaarvetelt on raha varastatud või nende emaili või MSNi paroole on kuritarvitatud.

Botnetid on tegutsenud juba pea 10 aastat. Eksperdid on nende pärast ammu muret tundnud, kuid paljud tavakasutajad peavad botnettide probleemi ikka veel kaugeks ja mitte neisse puutuvaks. Selline muretus kestab seni, kuni nende võrguteenuse pakkuja ühendab neid võrgust lahti, nende pangaarvetelt on raha varastatud või nende emaili või MSNi paroole on kuritarvitatud.