Gert Hankewitz kirjeldab tänases Äripäevas, kuidas Malaisia advokaadina esinenud netikelm üritas talt 4,6 miljoni dollarise päranduse vormistamise sildi all raha välja petta. Meenutatakse ka lugu 1993. aastast, mil Nigeerias kohapeal miljonite järel käinud Eesti mehed 25 000-st dollarist ilma jäid ja napilt eluga pääsesid.

Äripäeva infoturbe seminarist

Äripäev on läbi aastate teinud tänuväärset tööd ettevõtjate infoturbe alasel harimisel ning eile, 28. mail, õnnestus mul osaleda Äripäeva järjekordsel IT-turbe seminaril „Mida tähendab IT turvalisus ettevõtte jaoks?”

Arvestades möödunud aasta aprillis-mais toimunud sündmusi, oleks võinud eeldada, et tegemist on kuuma teemaga ning osalejaid on palju, kuid kahjuks jäi osalejate arv 30-40 ümber. Sellest on kahju, sest minu arvates on tegemist siiski olulise teemaga ning ka esinejad olid oma ala professionaalid.

Teemad ja esinejad

- Â IT turvalisuse trendid. Mis on selles valdkonnas hetkel aktuaalne? – Andres Salu, TÜ infotehnoloogiajuht

- Â Kuidas turvalisusega mitte üle pingutada? – Erkki Leego, Hansson, Leego & Partner OÜ juhtivpartner

- Â Kuidas planeerida äri jätkusuutlikuks (Business Continuity Planning)? – Avo Aasma, CISA BBM projektijuht

- Â ISKE – riiklik turvanõuete süsteem: kas lihtsam kui arvatakse? – Mari Seeba, Cybernetica AS IS audiitor

- Â Millel põhineb identiteedihaldus? – Marti Toropov, Microlink Eesti AS, valdkonnajuht (identiteedihaldus)

-  Milliseid võimalusi pakub NATO Kooperatiivse Küberkaitse Ekstsellentsikeskus Tallinnas? – Peeter Lorents, NATO Kollektiivse Küberkaitse Ekstsellentsikeskuse loomise projektimeeskonna juht ja EBS’i IT õppetooli juhataja, professor

- Â Epistel küberruumi olukorrast ja hääd mõtted. – Toomas Lepik, CERT Eesti (Riigi infosüsteemide arenduskeskus) infoturbe ekspert

Millest räägiti

Andres Salu rääkis hetkel andmetöötluse ja -turbe trendidest suurima delikaatsete isikuandmete töötleja seisukohast. Mõned meeldejäänud märksõnad ja laused, millest räägiti:

Informatsioonil on tekkinud omaette väärtus, mis on suurem, kui tavaliselt arvatakse. Sageli pole väärtus mitte ainult andmetes endis, vaid ka esitlusviisis. Informatsiooni kontrollib ka kolmas osapool, näiteks Selveri Partnerkaardi alusel toimub tarbimisharjumuste analüüs. Kõige suuremaks ohuks on lõppkasutajad ning seda ennekõike teadmatusest. Siinjuures märkis ta ära arvutikaitse.ee positiivse mõju lõppkasutajate harimisel.

Pahavara on muutunud intelligentseks – ta oskab muteeruda, mis raskendab tema avastamist. Turvapaigad tuleb installeerida võimalikult kiiresti, kuna on tekkinud hulk inimesi, kes uurivad, mida üks või teine turvapaik teeb ning organiseerivad vastavalt selle ka mõne ründe. Seadusandlik surve peaks tekitama olukorra, kus mittetehnoloogilised aspektid muutuvad tehnoloogilistest olulisemaks. Näiteks et arvuti sulgemine muutuks sama tavapäraseks kui ukse lukustamine.

Lõpetas ta oma sõnavõtu viie märksõnaga, millele tuleks tema arvates senisest enam tähelepanu pöörata: X-tee, ISKE, kodanikuportaal, ID-kaart ja mobiil-ID.

Erkki Leego sõnul on absoluutse turvalisuse tagamine võimatu, ühtlasi hakkab turvataseme suurendamisel kasvavad kulud hüppeliselt. Kulutuste mõistlikul tasemel hoidmiseks tuleks teha riskide hindamine ning paika panna lubatud jääkriski tase. Turvalisusele kuluvad summad tuleks eraldada sellest lähtuvalt. Nii oleks võimalik maandada oma olulisemad riskid, hoides seejuures kulud kontrolli all.

Ettekandes toodi välja ka põhilised kulude kohad – need on olukorra hindamine ja dokumenteerimine, infrastruktuuri planeerimine ja seadistamine, tarkvara litsentsid, füüsilise turbe tagamine, koolitus.

Avo Aasma rääkis, kuidas ehitada infrastruktuuri mõttes jätkusuutlikku ettevõtet. Eelkõige tuleks alustada riskide hindamisest ja võimalike tagajärgede mõju hindamisest. Infotehnoloogilises plaanis on oluline koht varundusel ning selles osas oleks vajalik teha kõigepealt korralik varundusplaan. Samas plaanist ning selle järgi tegutsemisest üksi ei piisa – vajalik on teha ka taasteplaan ning see korralikult läbi testida. Mõned inglisekeelsed märksõnad: Business Impact Analyse, Backup planning, Disaster recovery planning.

Mari Seeba käsitles riigi ja kohaliku omavalitsuse andmekogude pidamise infosüsteemides kohustuslikust ISKE-t. ISKE on infosüsteemide kolmeastmeline etalonturbe süsteem, mida võivad kasutada ka äriettevõtted oma IT varade turvalisuse tagamiseks. Ettekandes räägiti ISKE rakendamise protsessi põhietappidest ning sellest, kuidas neid etappe lihtsam läbida oleks.

Marti Toropov rääkis sellest, kuidas inimesed turvaliselt siduda andmete ja teiste ressurssidega. Arvestades, et tänapäeval on veidigi aktiivsemal kasutajal keskmiselt 20 erinevat kontot (kasutajanime ja parooli), on oht, et inimene hakkab seal kasutama samu paroole. See on aga suur risk, sest juhul, kui ühes kohas saab parool avalikuks, on võimalik sisse saada ka teistesse kohtadesse. Ettekandes analüüsiti tsentraalses identiteedi halduse häid ja halbu külgi. Lisaks vaadeldi ka ID-kaardi ja Mobiil-ID ning Open-ID võimalusi tsentraalse identiteedi loomisel.

Peeter Lorents jutustas Eestisse loodava NATO küberkaitsekeskuse minevikust, olevikust ja tulevikust ning andis ülevaate keskuse tegevuse põhivaldkondadest. Ettekandes mainiti ka, et viiest teadustöötaja kohast on täidetud juba kolm ning nimetas ka kaks nime, mida ma siinkohal turvakaalutlustel kordama ei hakka. Samas seonduvad need nimed mul rohkem tehisintelligentsi ja andmekaevandusega ning minu jaoks jäi arusaamatuks, kuidas on sellel pinnal võimalik välja pakkuda ka info- või IT-infrastruktuuriturbe analüüse ja kontseptsioone. Ettevõtjatel soovitati hoida ja arendada kontakte ning suhteid, kuna NATO keskusest saadav teadmus annaks kindlasti mingi tehnoloogilise eelise maailmas läbi löömiseks.

Toomas Lepik tegi kiire ülevaate Eesti ja rahvusvahelisest küberruumi olukorrast. Muuhulgas märkis ta, et hinnanguliselt on Eestis umbes 270 000 internetiühendusega arvutit, millest iga päev nakatub pahavaraga umbes 500. Ettekandes toodi välja olulisemad hetkel valitsevad trendid pahategude tegemisel internetikeskkonnas (märksõnad: automatiseeritud ründed, koduseadmete ründed, pool-legaalsed viisid raha teenimiseks). Lisaks andis ta nõuandeid, mida jälgida oma informatsiooni kaitsmiseks. Siin tooks eriti välja idee, et kasutaja vajab harimist ning et internet on üks suur keskkond, kus ühe tegemised mõjutavad ka kõiki teisi.

Selle seminari kohta leiab informatsiooni ka Äripäeva kodulehel. Samuti peaks sinna lähiajal ilmuma ka ettekannete slaidid.

Nõuanded pettuste vältimiseks: minuraha.ee

Finantsinspektsioon kirjeldab oma tarbijaveebis minuraha.ee enamlevinud petuskeeme ning jagab soovitusi, kuidas pettasaamist vältida.

Tõenäoliselt on paljud arvutikasutajad puutunud kokku Nigeeria petukirjade, müstiliste loteriivõitude, ebaausate abipalvete, soodsate tööpakkumiste või investeerimisskeemidega. Ka krediitkaardiandmete või pangaparoolide väljapetmine on üha reaalsem hädaoht. Seega on minuraha.ee soovitused vägagi asjakohased.

Kuna küll küllale liiga ei tee, siis kordan peamised pettusele viitavad ohumärgid ka siin veelkord üle.

Finantspettustega tegelevad isikud reeglina:

- Kontakteeruvad sinuga omal algatusel kas e-kirja, posti või telefoni teel.

- Jätavad usaldusväärse inimese mulje, on korrektsed, viisakad, lahked ning sõbralikud.

- Kasutavad pealtnäha ametlikke kirjablankette ning nende poolt saadetud dokumendid on korrektselt koostatud.

- Kiirustavad sind tagant, et langetaksid kohe otsuse või allkirjastaksid kohe lepingu.

- Paluvad sul saata raha nende arvele kindlasti enne kui avaneb ahvatlev pakkumine või kantakse üle nö võidetud rahasumma.

Tavaliselt pakutakse midagi väga ahvatlevat. Näiteks:

- Tuleb teade, et sa oled võitnud loteriil või rahalise auhinna, kuigi sa ei ole sellisest loteriist ega loosimisest kunagi osa võtnud.

- Tehakse eksklusiivne ettepanek just sulle osaleda skeemis, mis kindasti teenib kiiresti korraliku kasumi.

- Pakutakse võimalust teenida kergesti väga suur summa selle eest, et sa aitad kanda mitmete miljonite ulatuses raha pakkujate asukohariigist välja.

- Pakutakse võimalust osaleda investeerimisskeemis, mille tulemusena on võimalik teenida suur summa jne.

Enamikel juhtudel palutakse pettuse puhul:

- Saata sul mingi summa ettemaksuna – kas teenustasuna või muu näiliselt vajaliku maksuna. Nimekiri põhjustest, miks peaks raha ette ära maksma, on lõputu. Reeglina tähendab ettemaksu küsimine võimalikku pettust.

- Palutakse edastada isiklikud pangaandmed – arveldusarve number, krediitkaardi number, paroolid jms või isikuandmed.

- Teatatakse, et enne võidu või preemia kättesaamist pead ostma mingit teenust ja tasuma selle eest ettemaksu.

Pane tähele!

Ära kunagi saada raha ega enda isiku- või pangaandmeid kellelegi enne, kui oled kontrollinud konkreetse eraisiku või ettevõtte tausta ning veendunud tehingu usaldusväärsuses! Kui sulle saabub ahvatlev investeerimispakkumine ning selles esinevad mõned ülaltoodud tunnustest, siis tõenäoliselt on tegemist pettusega.

Flashi mängijas on turvaviga!

CERT Eesti hoiatab: Adobe Flashi mängijas oleva turvavea abil saavad pahalased paigaldada pahaaimamatute internetisurfajate arvutitesse pahavara. Arvuti nakatamiseks piisab mõne nakatunud veebilehe väisamisest.

Kindlalt on teada, et on turvaveaga on flashi mängija versioonid 9.0.124.0 ja 9.0.115.0. Turvaveaga on ka hetkel veebist allalaetav viimane versioon ning ei saa välistada, et vigased on ka need versioonid, mida teates nimetatud ei ole.

Turvaviga võimaldab spetsiaalse faili abil installeerida kasutaja arvutisse viimase teadmata klahvivajutuste püüdja või pahalaste kasutatava “tagaukse”. Flashi turvavea intensiivne kasutamine arvutite nakatamiseks on kõrgendanud tarkvaratootja Symantec internetiturvalisuse mõõdikut ühe pügala võrra – roheliselt kollasele – mis viitab probleemi tõsidusele.

Flashi mängija turvaveaga võitlemiseks on soovitav blokeerida oma brauseris Flashi näitamine või eemaldada turvaveaga Flashi mängija arvutist seniks, kuni Adobe pole ilmutanud oma mängija parandust või uut versiooni mängijast.

Flashi mängija turvaviga ärakasutav rünnak tehakse tavaliselt viimasel ajal väga laialdaselt levinud andmebaasi turvavea kaudu. Selle abil lisatakse tavalisetele suure külastatavusega veebilehtedele peidetud viited pahavara sisaldavatele veebilehtedele (andmebaasi turvavea tõttu nakatunud veebilehtede arv ületab mõningatel hinnangutel poolt miljonit). Teadaolevalt on nakatunud veebilehtede hulgas ka mitmete riikide asutuste ametlikud veebilehed.

Flashi mängija näitab veebilehtedele lisatud interaktiivset või animeeritud sisu ning on Adobe omanduses olev tehnoloogia.

Vea kohta saab lugeda täpsemalt siit.

Symanteci Interneti turvalisuse mõõdiku kohta info on siin.

Omalt poolt lisaksin, et Firefoxi kasutajad võiksid kaaluda Noscript-plugina paigaldamist.

Tahad rate.ee moderaatoriks? Ikka veel?

Paistab, et rate.ee moderaatorite petuskeem levib ka geograafiliselt: kui Põhja- ja Lääne-Eestis on petturid lastelt raha välja petnud juba kuid, siis viimasel ajal tuleb teateid pettasaanutest ka Lõuna-Eestist. Nii teatati nädal tagasi, et ühe Jõgeva lapse MSN-i tuttav palus tal helistada rate.ee tasulisele numbrile, lubades, et seejärel saab ta rate.ee moderaatoriks. Üks kõne maksis 100 krooni ning selle summa laadis kelm enda Rate-kontole. Kõned väärtuses 300 krooni maksis kinni lapsevanem. Ühelt Võrumaa lapselt peteti samasuguse skeemiga välja aga koguni 900 krooni.

Politsei soovitab lapsevanematel oma lastele selgitada, et nad internetis suheldes ei helistaks kellegi palvel võõrastele numbritele, sest juul, kui tegemist on pettusega, ei ole kasusaajaks sellisel juhul mitte helistaja, vaid hoopis palve esitajast kelm. Samuti ei tohiks laenata oma telefoni kellelegi helistamiseks, sest teise petuskeemi kohaselt palub kelm oma koolikaaslaselt või lihtsalt tuttavalt erinevatel põhjustel telefoni, teeb aga sellelt kõne hoopis rate.ee tasulisele kontole.

Kuidas botnetiga raha teenitakse

Botnetid on tegutsenud juba pea 10 aastat. Eksperdid on nende pärast ammu muret tundnud, kuid paljud tavakasutajad peavad botnettide probleemi ikka veel kaugeks ja mitte neisse puutuvaks. Selline muretus kestab seni, kuni nende võrguteenuse pakkuja ühendab neid võrgust lahti, nende pangaarvetelt on raha varastatud või nende emaili või MSNi paroole on kuritarvitatud.

Botnetid on tegutsenud juba pea 10 aastat. Eksperdid on nende pärast ammu muret tundnud, kuid paljud tavakasutajad peavad botnettide probleemi ikka veel kaugeks ja mitte neisse puutuvaks. Selline muretus kestab seni, kuni nende võrguteenuse pakkuja ühendab neid võrgust lahti, nende pangaarvetelt on raha varastatud või nende emaili või MSNi paroole on kuritarvitatud.

Mis on botnet?

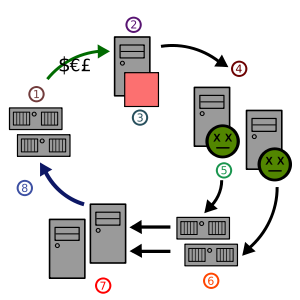

Kui arvuti nakatub nn tagaukse troojalasega, saavad küberkurjategijad nakatunud arvutit suure vahemaa tagant kasutada nii, et selle tegelik omanik ei märkagi, et midagi kahtlast toimuks. Tavaliselt nakatatakse korraga suurem hulk arvuteid, küberkurjategijate poolt kontrollitavate arvutite kogumit nimetatakse aga botnetiks.

Botnetil on ääretult suur jõud. Neid kasutatakse kui võimsat küberrelva, millega teenitakse suuri summasid. Botneti valdaja saab kontrollida oma botnetis olevaid arvuteid üle kogu maailma, jäädes ise anonüümseks ja arvuti tegelikele omanikele märkamatuks.

Kasutaja, kelle arvuti on botneti üks lüli, ei pruugi tavaliselt arugi saada, et tema arvutit kasutavad ka küberkriminaalid. Selliseid eemalt kontrollitavaid arvuteid nimetatakse ka zombideks, botnetti aga vahel ka zombide võrgustikuks.

Kuidas botnetti kasutatakse?

Botnetti saab kontrollida nii kaudselt kui ka otse. Viimasel juhul loob botneti valdaja ühenduse nakatunud arvutiga ning kasutab käske, mis on ehitatud tagaukseprogrammi sisse. Zombiarvuti võib ka ühendada ennast kas kontrollkeskusesse või siis teistesse botneti masinatesse, saadab päringu ja teeb seda mida tal teha käsitakse.

Botnetti saab kasutada laiaulatuslikeks rünnakuteks, näiteks valitsuste võrkude vastu, või lihtsalt spämmi laialisaatmiseks. Botneti “iva” seisnebki selles, et võrgus olevaid arvuteid võib olla tuhandeid ja see on liiga suur kogus, et neid igaühte eraldi blokeerida.

Eksperdid on arvamusel, et 80% spämmist tuleb just zombiarvutitest. Sealjuures tuleks mainida, et spämmi autoriks ei ole enamasti botneti valdajad, nad lihtsalt pakuvad spämmisaatmisteenust. Tuhanded nakatunud arvutid lubavad spämmeritel saata miljoneid maile väga lühikese ajaga, nii et spämmifiltrite koostajad ei jõua sellele laviinile reageerida ega saatjate aadresse oma musta nimekirja lisada.

Ka DDoS-rünnakute puhul on botnet äraproovitud relv. Hulgaliselt mõttetuid päringuid erinevatelt IP-aadressidelt on raskesti tõrjutav, tulemuseks aga on serveri ülekoormus, mida nägime eelmine aasta pronksöö ajal paljude Eesti veebiserverite puhul.

Tavaliselt küsivad küberkurjategijad rünnaku lõpetamise eest raha, mida pahatihti ka makstakse. Tänapäeval töötavad paljud firmad suuresti interneti teel ja sellised rünnakud võivad põhjustada äri seiskumise, mis omakorda toob kaasa rahalisi kaotusi. Sellistel puhkudel leiavadd paljud firmad, et odavam on botneti haldajale maksta…

Botnetis olevaid arvuteid saab kasutada ka uute arvutite nakatamiseks või muudeks valgustkartvateks tegevusteks. Kui süüdlasi hakatakse otsima, viivad jäljed nakatunud arvutisse, küberkriminaal aga pääseb puhtalt.